Attention, les bornes de recharge sont devenues une cible pour les cybercriminels

La suite de votre contenu après cette annonce

À mesure que la voiture électrique gagne du terrain en Europe, un nouveau type de menace émerge, celle des cyberattaques sur les bornes de recharge.

Le spécialiste européen miio, présent dans sept pays, alerte sur un risque encore sous-estimé mais grandissant. L’entreprise profite du mois de la Sensibilisation à la Cybersécurité pour rappeler que la sécurité numérique fait désormais partie intégrante de la mobilité électrique. Un sujet qui concerne les particuliers mais à plus forte raison les entreprises et les gestionnaires de flottes.

Selon Eurostat, près de six millions de voitures 100 % électriques circulent aujourd’hui dans l’Union européenne. Chacune d’elles dépend, à un moment ou à un autre, d’une borne de recharge reliée à des applications, à des systèmes de paiement ou à des réseaux cloud. Cette connectivité, essentielle pour l’expérience utilisateur, ouvre aussi la porte à de nouvelles vulnérabilités.

C’est alors que l’on apprend que les escroqueries en ligne n’épargnent plus les parkings ni les aires d’autoroute. En falsifiant une borne ou en détournant une application, les cybercriminels peuvent accéder à des données sensibles, comme les coordonnées bancaires, les identifiants, voire des informations sur le véhicule et ses déplacements. Ce qui relevait hier de la science-fiction devient aujourd’hui une réalité à prendre au sérieux.

Les arnaques aux QR codes se multiplient

Le « quishing », contraction de QR et phishing, fait désormais partie des menaces courantes dans l’écosystème de la recharge. Le principe, assez rustique, consiste à coller un QR code piégé sur une borne publique, qui redirige la victime vers un faux site de paiement. Une fois les informations saisies, les escrocs peuvent vider un compte bancaire ou infecter un smartphone. Miio rappelle qu’il est essentiel de ne jamais scanner de QR code inconnu, même s’il semble légitime. Le bon réflexe : lancer sa session de recharge directement depuis l’application officielle de l’opérateur et vérifier l’adresse du site avant toute transaction. En 2024, plusieurs automobilistes du Loiret ont ainsi été piégés par ce type d’arnaque, perdant parfois plusieurs dizaines d’euros après avoir scanné un code frauduleux sur une borne publique.

Au-delà du piratage par QR code, certaines bornes mal configurées peuvent être attaquées à distance. Des chercheurs en cybersécurité l’ont démontré lors de l’événement Pwn2Own Automotive 2024, en exploitant des failles leur permettant de modifier une facturation, d’interrompre une charge ou même d’exécuter du code malveillant sur la borne.

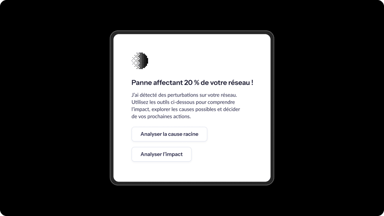

Ces expériences prouvent qu’une borne de recharge est, avant tout, un appareil connecté : elle doit donc être mise à jour régulièrement et surveillée en continu. Miio recommande de privilégier les bornes d’opérateurs connus et de signaler toute anomalie, notamment une déconnexion inattendue, un message d’erreur suspect ou une interface qui ne correspond pas à celle habituelle.

Les opérateurs de recharge dans la ligne de mire

Les cybercriminels ne s’attaquent plus seulement aux utilisateurs, mais également aux réseaux eux-mêmes. En novembre 2024, une fuite de données importante a été repérée sur le dark web après le piratage de plusieurs opérateurs européens de recharge mal protégés. Plus de 116 000 enregistrements ont été exposés, comprenant des noms, des numéros de série de véhicules et même la géolocalisation des bornes utilisées.

Cette fuite démontre que la cybersécurité ne se limite pas au terminal, mais concerne l’ensemble de la chaîne : opérateurs, fabricants, gestionnaires de réseaux et utilisateurs. Les conducteurs sont invités à vérifier fréquemment les moyens de paiement enregistrés dans leurs applications et à rester attentifs aux messages officiels des opérateurs, particulièrement en cas de mise à jour de sécurité ou de changement de conditions d’utilisation. L’essor de la mobilité électrique attire désormais les fraudeurs numériques. Les tentatives de phishing se multiplient, sous forme de courriels promettant des réductions, de fausses primes écologiques ou d’applications imitant les originales. Dans certains parkings, des connexions Wi-Fi gratuites et non sécurisées permettent aussi d’intercepter les échanges entre l’utilisateur et la borne.

Pour se protéger contre ces intrusions malveillantes, il est conseillé de télécharger uniquement les applications officielles depuis les plateformes reconnues (Google Play, App Store) et d’éviter les connexions Wi-Fi publiques pour gérer sa recharge. Une alternative simple consiste à utiliser sa connexion mobile ou un VPN pour garantir la confidentialité des données.

sur l'actualité électrique

Le meilleur d'Automobile Propre, dans votre boite mail !

Découvrez nos thématiques voiture électrique, voiture hybride, équipements & services et bien d’autres

S'inscrire gratuitement